E’ passato un po di tempo dal mio ultimo post in questo piccolo spazio web …. beh , mi riprometto di scrivere qualcosa (spero interessante) più spesso …

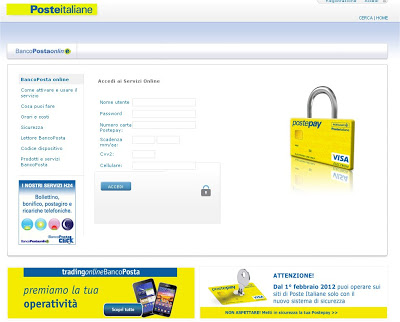

Oggi vorrei appunto segnalare , come da titolo , l’ennesimo tentativo di “phishing” che stà girando in Rete questi giorni. Chi non conosce il significato di “phishing” qui qualche spiegazione.

Veniamo al fatto:

Ricevo in una mia casella di posta elettronica questa email::

————————————————————————————————-

Gentile Cliente,

*****************************************************************************************************************

Il nuovo sistema per l`autorizzazione delle operazioni di pagamento (ricariche PostePay,ricariche telefoniche,pagamento bollettini) effettuate con la PostePay sui siti di Poste Italiane,prevede l`utilizzo di due strumenti:

1. La Carta PostePay

2. Il telefono cellulare “associato alla carta”,sul quale verra inviata via SMS la password dispositiva “usa e getta” denominata OTP(One Time Password) appositamente generata per ogni operazione di pagamento.

L`attivazione e semplice,gratuita e richiede 1 minuto.

*****************************************************************************************************************

Le alleghiamo la documentazione necessaria per attivare la protezione.

*****************************************************************************************************************

La ringraziamo per aver scelto i servizi BancoPosta.

Distinti Saluti

BancoPosta